European Cyber Week Vers 2030 : l’humain, maillon fort ou talon d’Achille de la cybersécurité ?

À l’occasion de la European Cyber Week (ECW), qui se tient du 17 au 20 novembre 2025 à Rennes, le e-net. lab s’associe à cette dynamique européenne pour rappeler une vérité essentielle : face à la montée des cybermenaces, la première faille de sécurité n’est pas technologique - elle est humaine.

Entre erreurs de manipulation, mots de passe faibles ou réutilisés et manque de vigilance, près de 7 incidents sur 10 trouvent encore leur origine dans un comportement humain évitable.

Pourtant, les solutions existent, concrètes et accessibles : former, outiller et responsabiliser.

En s’appuyant sur les données internationales (Verizon, ENISA, IBM) et sur les observations de terrain du e-net. lab, cet article décrypte les tendances à horizon 2030 et propose trois leviers pragmatiques pour renforcer durablement la sécurité numérique des organisations.

Dans ce cadre, une attention particulière est portée à la gestion des identifiants et des accès, cœur de la cybersécurité moderne.

Les gestionnaires de mots de passe d’entreprise s’imposent aujourd’hui comme un pilier stratégique de la protection des données, de la conformité et de la gouvernance numérique.

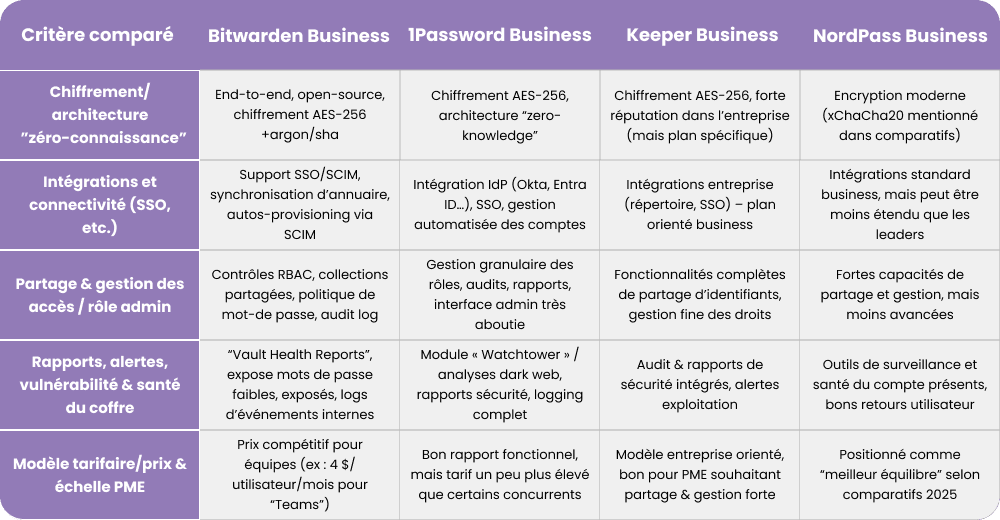

Le e-net. lab recommande quatre solutions éprouvées, adaptées aux PME et ETI : Bitwarden, 1Password, Keeper et NordPass - quatre références fiables, complémentaires, et pensées pour renforcer la sécurité sans complexifier le quotidien des équipes.

La première faille de sécurité… c’est souvent nous

Les données internationales confirment ce constat terrain : le Verizon Data Breach Investigations Report 2024 indique que près de 70 % des failles comportent un élément humain (erreurs, phishing, identifiants volés). L’édition 2024 chiffre cette part autour de 68-76 % selon le périmètre retenu, dans la continuité des années précédentes.

« Dans 7 incidents sur 10, l’humain joue - sans mauvaise intention - un rôle décisif : clic trop rapide, mot de passe réutilisé, partage mal encadré. La meilleure technologie ne compensera jamais une hygiène numérique défaillante. »

— Steve DUMONT, expert en cybersécurité, e-net. lab.

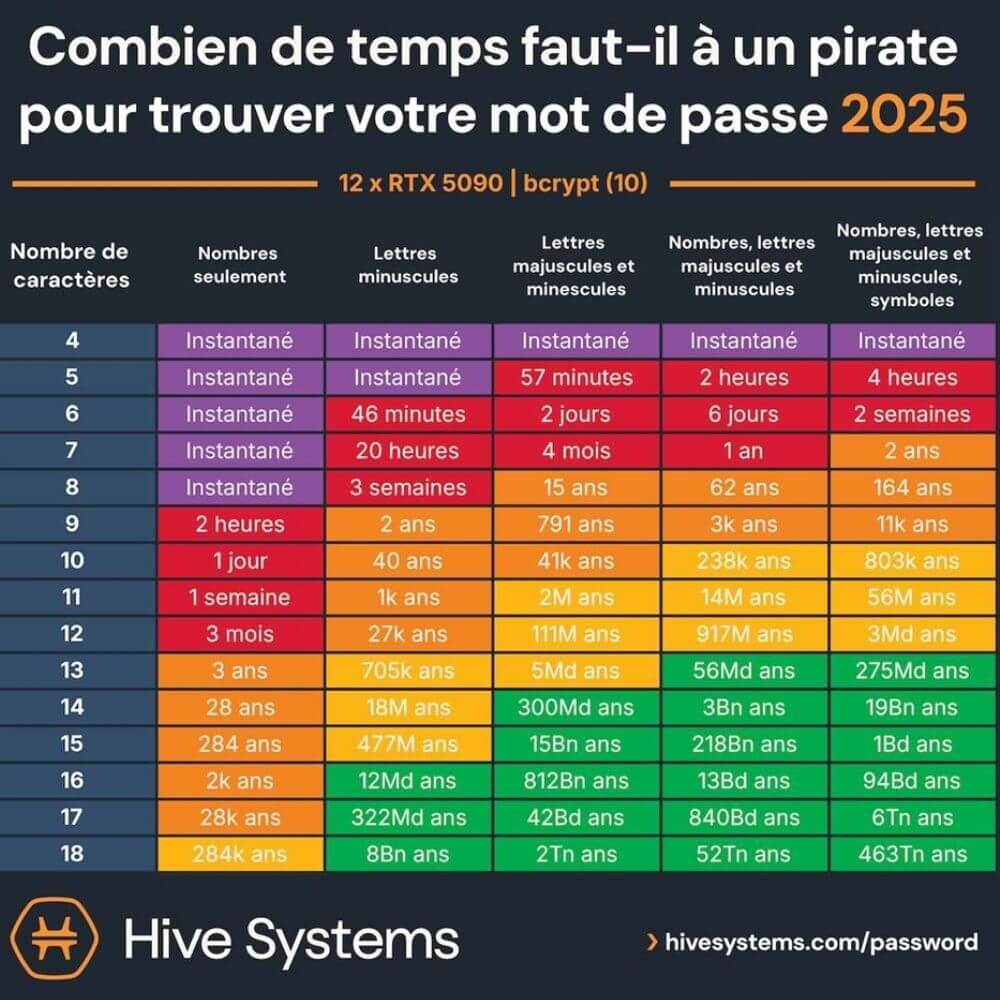

La qualité des mots de passe reste un talon d’Achille. Les tableaux 2024-2025 de Hive Systems montrent qu’un mot de passe court et simple peut être craqué en quelques minutes, alors qu’un mot de passe long et complexe (≥ 12 caractères, mélange de types) peut résister des années à une attaque par force brute - un écart colossal pour un coût quasi nul côté utilisateur.

Côté impacts, le coût moyen d’une violation mesuré par IBM en 2024 atteint 4,88 M$ (toutes tailles confondues), avec des coûts qui s’envolent lorsque la détection/containment dépassent 200 jours. Même si l’indicateur global peut varier en 2025, la tendance de fond reste claire : plus on détecte tard, plus on paie cher.

« Former, outiller et responsabiliser les équipes a un retour immédiat : moins d’erreurs, moins d’incidents, moins d’arrêts. Un mot de passe robuste et une 2FA bien déployée valent de l’or. »

— Jean-Philippe GUISSE, expert-formateur NTIC, e-net. lab.

Expérience terrain en 2025 par l'e-net. lab

Ces tendances globales trouvent un écho concret sur le terrain belge, où le e-net. lab observe les mêmes fragilités chez les PME et institutions.

« Lors de nos audits de sécurité menés jusqu’au 31 octobre 2025 auprès de PME et institutions publiques, plus de 60 % des incidents analysés avaient pour origine une mauvaise gestion des accès ou des mots de passe réutilisés. Dans certains cas, un simple oubli de déconnexion suffisait à compromettre un environnement complet. » indique Steve Dumont, expert cybersécurité, e-net. lab.

Il continue : « Nous avons constaté qu’après une formation ciblée et la mise en place d’une politique MFA + gestionnaire de mots de passe, le taux d’incident chute de 80 % en trois mois. Ce n’est pas la technologie qui manque : c’est la rigueur d’usage qu’il faut instaurer. »

Vers 2030 : une hausse du volume, de la sophistication… et des coûts

Les agences et observatoires convergent sur une trajectoire de risque en hausse d’ici 5 ans :

- ENISA Threat Landscape 2024 (UE) relève la montée des menaces contre la disponibilité, des ransomwares et des atteintes aux données - avec une professionnalisation constante des acteurs et une intensification liée aux tensions géopolitiques. Cette dynamique devrait perdurer d’ici 2030, avec un écosystème d’attaques plus automatisé, plus rapide, plus coordonné.

- Le WEF Global Cybersecurity Outlook 2024 souligne l’écart croissant entre capacités d’attaque (outillées par l’IA, l’industrialisation des outils offensifs) et défenses des organisations, en particulier PME/ETI : gouvernance, talents, et budgets restent des points de fragilité.

- Les mots de passe resteront une cible facile tant que la 2FA/MFA et les gestionnaires de mots de passe ne seront pas systématisés. Les dernières tables Hive Systems 2025 montrent que les gains de puissance de calcul continuent de réduire les temps de craquage des combinaisons faibles.

Perspective à 5 ans (2025 → 2030), réaliste et actionnable

Les cinq prochaines années seront décisives : les cyberattaques ne seront pas seulement plus nombreuses, mais plus intelligentes, plus automatisées et plus ciblées. « À horizon 2030, attendez-vous à plus d’attaques opportunistes, dopées par l’IA, des chaînes d’infection plus rapides et des effets domino entre fournisseurs et sous-traitants. Pour une PME typique, l’addition d’un incident sérieux pourrait franchir le million d’euros en coûts directs et indirects. » indique Steve Dumont, expert en cybersécurité e-net. lab.

Trois recommandations clés pour une sécurité durable

Parce qu’aucune technologie ne remplace la vigilance humaine, la cybersécurité repose avant tout sur des gestes simples, cohérents et répétés.

Les constats du e-net. lab et les retours de formation du e-net. school montrent qu’une approche pragmatique, fondée sur la prévention, la discipline et l’automatisation, suffit à réduire considérablement le risque d’incident. L’enjeu n’est plus seulement de se protéger, mais de s’adapter en continu à un environnement numérique en mutation rapide. Ces trois leviers constituent le socle d’une sécurité durable et collective, accessible à toutes les organisations, quelle que soit leur taille ou leur maturité digitale.

En cybersécurité comme en santé, la prévention reste le meilleur investissement…

Renforcer l’accès : 2FA/MFA partout où c’est possible

Activez la double authentification sur les comptes critiques (messagerie, facturation, CRM, pilotage pub/marketing, outils IA).

- Impact

Réduction massive des prises de contrôle liées aux identifiants volés - Alignement bonnes pratiques

ENISA/NIST recommandent l’authentification forte et la réduction des surfaces d’attaque

« La 2FA/MFA transforme un mot de passe volé en clé inutilisable. C’est simple, peu coûteux, et c’est probablement la meilleure assurance que vous puissiez activer demain matin. » confirme Jean-Philippe Guisse, expert-formateur chez e-net. school.

Adopter une hygiène mots de passe longs, uniques, gérés

Exigez 12 caractères minimum, mélange majuscules/minuscules/chiffres/symboles, interdisez la réutilisation, et déployez un gestionnaire de mots de passe d’entreprise.

- Impact

Passage de « minutes » à « années » pour le craquage par force brute sur des comptes clés (selon Hive Systems, en fonction des paramètres)

« Le couple mot de passe robuste + coffre-fort est la base d’une hygiène numérique moderne. Sans ça, vous construisez sur du sable. » ajoute Steve Dumont, du e-net. lab.

Surveiller, corriger et améliorer en continu

Mettez en place une veille & monitoring actifs, un patching des vulnérabilités et un audit annuel (accès, configurations, performances).

- Impact : réduction du temps de détection/containment, principal levier de maîtrise des coûts (corrélés par IBM 2024). cdn.table.media+1

« La sécurité n’est pas un état, c’est un processus vivant. Un tableau de bord simple (accès, journaux, alertes, patchs) change radicalement votre niveau de résilience. » recommande Jean-Philippe Guisse, du centre d’éducation e-net. school.

Gestionnaires de mots de passe d’entreprise : quatre références fiables pour les PME

Dans un contexte où l’erreur humaine reste la première faille de cybersécurité, l’adoption d’un gestionnaire de mots de passe professionnel devient un levier essentiel. Voici quatre solutions reconnues, adaptées aux entreprises, pour sécuriser les accès, unifier la gouvernance et simplifier la conformité.

- Bitwarden : solution open-source, ultra-configurable et économique ;

- 1Password Business : plateforme premium orientée ergonomie, intégrations et conformité ;

- Keeper Business : architecture « Zero Knowledge », déploiement rapide, orientée équipes distribuées ;

- NordPass Business : option légère et abordable, dotée des fonctions essentielles pour une PME.

Bitwarden

Bitwarden s’impose comme un choix solide et flexible pour les organisations de toutes tailles. Grâce à son architecture open-source, il offre pleine transparence et confiance quant à sa sécurité : utilisateurs et auditeurs peuvent vérifier le code, un avantage rare dans le domaine. L’édition « Business/Entreprise » propose une gestion centralisée des utilisateurs, des journaux d’événements, des politiques de mot de passe et des intégrations SSO/SCIM, ce qui répond aux exigences de gouvernance et conformité d’une PME.

Par ailleurs, Bitwarden permet aux équipes de travailler en toute sécurité depuis n’importe quel appareil, avec synchronisation, accès hors-ligne et compatibilité multi-plateformes, dans plus de 50 langues. L’un des atouts majeurs pour une PME reste son rapport coût-efficacité : plan « Teams » dès quelques euros par utilisateur par mois, un gain rapide en maturité numérique sans rupture. En termes de gouvernance, l'utilisation d’un coffre-fort organisationnel unique et de collections partagées réduit le risque de duplication et de fuite d’identifiants.

« The centralized vault […] results in items being a single source of truth and reducing risk of data leaks. » via Bitwarden.

En résumé, Bitwarden séduit par sa simplicité, sa conformité et sa modularité : il convient aussi bien à une PME qui débute qu’à une structure qui souhaite grandir.

Fonctionnalités phares de Bitwarden

- Authentification forte : MFA, YubiKey, Passkeys, verrouillage automatique ;

- Contrôle d’accès par rôle (RBAC) et intégration d’annuaire (SSO, SCIM) ;

- Journaux & audit : historique, alertes, rapports sur mots de passe faibles ou compromis ;

- Partage d’éléments sécurisé via collections, segmentation des droits ;

- Option self-host pour souveraineté des données ou hébergement en Europe.

1Password Business

1Password est plébiscité dans l’univers professionnel pour combiner ergonomie utilisateur, haut niveau de sécurité et capacités d’intégration avancées.

Selon une analyse 2025, « 1Password Business is a top-tier password management solution […] the platform’s intuitive interface and extensive feature set make it a standout choice for businesses of all sizes. » L’édition Business permet aux équipes de créer des « vaults » partagés, de séparer clairement les données personnelles et professionnelles - un point essentiel pour les utilisateurs nomades ou en BYOD.

Pour les directions IT et cybersécurité, elle offre des rapports d’activité, restrictions d’accès, intégrations SSO avec Okta, Entra ID, Microsoft etc., et streaming d’événements vers SIEM (dans certaines offres). Le tableau de bord centralisé permet de réduire les tickets de mot de passe, d’améliorer l’adoption utilisateur, et de renforcer la cohérence des pratiques sur l’ensemble de l’organisation.

Grâce à ces atouts, 1Password s’adresse aussi bien aux PME qu’aux structures plus grandes qui cherchent une gestion homogène des identités et accès.

Fonctionnalités phares de 1Password Business

- Coffres-forts partagés & séparation entreprise/personnel ;

- Intégration SSO/IdP & MFA & passkeys ;

- Rapports d’activité, flux d’événements vers SIEM ;

- Générateur de mots de passe forts & autofill multi-device ;

- Adoption simplifiée et UX haut de gamme pour maximiser l’usage.

Keeper Business

Conçu pour un déploiement rapide et sécurisé, Keeper Business se distingue par son modèle « zero-knowledge / zero-trust », ce qui garantit que seules les données chiffrées sont accessibles par l’organisation, et non par le fournisseur.

La console d’administration intuitive permet aux équipes IT d’ajouter des utilisateurs, de définir des politiques, de partager des coffres-forts et de déployer en quelques minutes, sans expertise pointue requise. En plus de la gestion des mots de passe, Keeper offre un coffre numérique pour fichiers sensibles, supports mobiles, extension navigateur et remplissage automatique des identifiants :

« Employees can access their vault from any device […] automatically generate unique, complex passwords […] and automatically fill their login credentials. »

Pour une PME, cette solution permet d’industrialiser les accès, de réduire les coûts liés aux réinitialisations, et de renforcer la résilience face aux cyber-attaques. Keeper répond également aux exigences de conformité grâce à une architecture certifiée (SOC 2, ISO 27001).

Fonctionnalités phares de Keeper Business

- Coffre-forts utilisateur & partage sécurisé (mots de passe, fichiers, 2FA codes) ;

- Génération automatique de mots de passe complexes & remplissage automatique ;

- Console d’administration rapide & politiques de sécurité ;

- Architecture zero-knowledge & chiffrement avancé (ECC) ;

- Déploiement rapide et formation minimale nécessaire.

NordPass Business

NordPass Business s’adresse aux équipes soucieuses d’un bon compromis entre simplicité, sécurité et budget contenu. Portée par l’éditeur de NordVPN, cette solution se concentre sur les fonctionnalités essentielles pour une PME/ETI qui souhaite sécuriser ses accès sans complexité excessive.

Elle permet de stocker, partager et gérer les identifiants, clés d’accès et notes sécurisées dans un coffre-fort chiffré (XChaCha20), tout en offrant synchronisation multi-plateforme et prise en charge hors-ligne. Les fonctionnalités « Business » incluent aussi des rapports sur la qualité des mots de passe, un tableau de bord de sécurité, une surveillance des fuites de données et la possibilité d’automatiser la révocation des accès lors du départ d’un collaborateur.

Grâce à son approche pragmatique, NordPass facilite la mise en conformité (ISO 27001, SOC 2) et la gestion d’un environnement hybride ou cloud-centric, ce qui correspond aux réalités de nombreuses PME belges.

Fonctionnalités phares de NordPass Business

- Tableau de bord de sécurité & rapports qualité des mots de passe & détection des fuites ;

- Groupes d’utilisateurs, droits centralisés, dossiers partagés ;

- Intégration SSO/IdP (Google Workspace, Entra ID, Okta) & provisioning automatisé ;

- Accès hors-ligne, synchronisation multi-appareils ;

- Politique mots de passe définie par l’administrateur (longueur, renouvellement, réutilisation).

Vers une cybersécurité humaine, pragmatique et durable

Former, gouverner et agir - c’est la trilogie gagnante d’une cybersécurité moderne : éduquer l’humain, encadrer les usages et automatiser la vigilance.

L’humain demeure le maillon décisif de la cybersécurité. Les tendances européennes (ENISA) et internationales (WEF) annoncent une hausse continue des risques d’ici 2030, portée par l’industrialisation des attaques et l’automatisation. La réponse gagnante : former (e-net. school), outiller et gouverner (e-net. lab) et opérer des gestes concrets : 2FA/MFA, mots de passe gérés, monitoring & patching & audits.

C’est pragmatique, mesurable, et immédiatement rentable en réduction d’incidents.

Méthodologie e-net. lab

Cette publication s’appuie sur les constats et analyses du e-net. lab, observatoire des transitions stratégiques, éthiques et digitales d’e-net.

Sources externes : Verizon DBIR 2024 (part de l’élément humain dans les violations) ; Hive Systems 2024-2025 (temps de craquage des mots de passe) ; IBM Cost of a Data Breach 2024 (coût moyen, rôle du temps de détection & containment) ; ENISA Threat Landscape 2024 (tendances UE, menaces dominantes) ; WEF Global Cybersecurity Outlook 2024 (risques systémiques, fossé de capacités) ; Bitwarden ; 1Password Business ; Keeper Business ; NordPass Business.

Les données de terrain ont été collectées dans le cadre d’audits de sécurité et d’accompagnements réalisés entre janvier et octobre 2025 auprès de PME, institutions publiques et structures partenaires en Belgique francophone.

Ces observations croisées ont été consolidées avec les indicateurs des principaux rapports internationaux (IBM, Verizon, ENISA, WEF, Hive Systems) afin de dégager des tendances prospectives à 5 ans.

L’approche repose sur une méthodologie hybride alliant :

- Analyse empirique

Incidents réels, pratiques d’accès, vulnérabilités observées - Benchmark international

Comparaison avec les études globales 2024-2025 - Synthèse prospective

Projection à horizon 2030 fondée sur les données du e-net. lab et les sources institutionnelles

Cette démarche permet de proposer des recommandations concrètes, mesurables et contextualisées, adaptées à la réalité des PME wallonnes et luxembourgeoises.

À propos de cette publication

Cet article a été rédigé par le e-net. lab, avec la contribution de Steve Dumont (expert cybersécurité, e-net. lab) et Jean-Philippe Guisse (expert-formateur NTIC, e-net. school).

Il fait partie du cycle « Nos expériences », qui valorise les enseignements issus des missions de terrain et de la recherche appliquée menée par le laboratoire d’innovation stratégique d’e-net.

Cette publication est indépendante et n’engage aucune autre institution. Son objectif est d’éclairer les dirigeants sur les enjeux concrets de la sécurité numérique et de diffuser une culture pragmatique et durable de la cybersécurité.

Partager ce contenu

Partager ce contenu